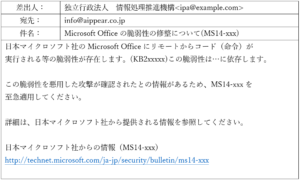

突然ですが、もしもあなたがこんなメールを受け取ったらどうするでしょうか?

※IPAテクニカルウォッチ「標的型攻撃メールの例と見分け方」より引用

「脆弱性があるなんて大変だ、早く対応しなければ!」と素直に驚く方はさすがに少ないかもしれません。

実はこれ、標的型攻撃のメールなんです。

「まぁそうだろうなぁ」と思った方、きっといらっしゃるはずです。

「こんな情報をマイクロソフトじゃなくて、やり取りも無い独立行政法人がわざわざ送ってくるか?」

「メールアドレス、フリーメールのものじゃないか?」

「URLが、よく見たら暗号化されていないhttpだけど大丈夫か?」

このあたりの視点を持っている方は素晴らしいです。

でも、御社の従業員全員がそう思える企業だ、とあなたは自信を持って回答できるでしょうか?

今回は、情報セキュリティ対策として「標的型攻撃」と、被害を受けないための基礎的な考え方を紹介します。

目次

標的型攻撃とは

標的型攻撃とは、企業や民間団体、官公庁など徳敵の組織を狙って行われるサイバー攻撃の一種です。

御社の関係者を装ったメールを送り、騙された開封者が添付ファイルを開いたりウェブサイトに

アクセスすることで開封者のパソコンをウイルス感染させます。

今回の例でいうと、メール本文にあるURLをクリックさせるのが加害者の目的でした。

ウイルス感染したあとは、そのまま業務上の重要情報が抜き取られてしまったり

パソコンの操作を遠隔から制限して操作を出来なくして、復旧のために身代金を要求されたりするケースもあります。

IPA(情報処理推進)が毎年発表している「情報セキュリティ10大脅威」によれば

この標的型攻撃は昨年、一昨年ともに第1位の脅威性を誇っており、情報漏洩の原因のうち他社攻撃によるものの中では

ダントツの件数が起こってしまっているようです。

これらの被害を防ぐためには、社員全員に情報セキュリティ対策の基礎知識を学んでもらう必要があります。

何を守らなければいけないのか

情報セキュリティにおいて、脅威から守らなければいけない「情報資産」が

自社内にどれくらいあるのかをまずは明らかにしましょう。

管理すべき資材と呼ばれるものには大きく分けて4種類あります。

| 管理対象名 | 管理対象の例 |

| 情報資産 | 顧客情報、個人情報、技術情報、会社機密情報、設計書、研究データ、データベース等 |

| ソフトウェア資産 | OS等のシステムソフト、各種開発ツール、管理ツール等 |

| ハードウェア資産 | パソコン、サーバー、携帯電話、USB、通信機器等 |

| サービス資産 | 通信、電気、防犯システム等 |

特に盲点になりがちなのは「ハードウェア資産」です。

買ったばかりのパソコンやスマートフォンならただの機械ですが

業務関わる情報が1つでも入っていたり、そこにアクセスできる状態になっていればそれは資産としてカウントされます。

万が一トラブルが発生してしまったらどんなことが起こる?

また、大きな区分としての4つの資産だけではなく、

それぞれの資産の価値を決める「機密性」「可用性」「完全性」という考え方があります。

◆「機密性」の価値が高い資産は、情報漏洩しないよう守る必要があります。

◆「可用性」の価値が高い資産は、システムダウンしないよう継続して稼働し続けられるよう守る必要があります。

◆「完全性」の価値が高い資産は、資産の正確さ、完全さが守られるよう改ざんできない仕組みが必要です。

それぞれの資産によって資産価値は異なり、

例えば履歴書や給与明細のような個人情報は、情報漏洩や改ざんから防ぐ必要があり「機密性」「完全性」が高い資産と言えます。

また、会社案内のウェブページのような公開情報は、「完全性」「可用性」が高いと言えるでしょう。

自社で持っている情報資産にどういった価値があるかを把握することで、

万が一トラブルが発生した時に起こりうる問題と、対策すべき方向性を理解することができます。

トラブルが発生しうる危険性・リスクにはどんなものがある?

トラブルとなりうる原因には大きく分けて2種類あります。

外部/内部からの攻撃による「脅威」と、組織の管理上の弱点である「脆弱性」です。

| 種類 | 概要 | きっかけとなるもの |

| 脅威 | 外部/内部からの攻撃によるもの | ウイルス感染、不正アクセス、改ざん、盗難、情報漏洩、 違法なソフトウェアの利用、操作のミス、標的型攻撃、メールの誤送信等 |

| 脆弱性 | 組織内の管理上の弱点 | 方針や組織体制の未整備、情報セキュリティ教育の未実施、セキュリティルールの未整備、 情報資産の管理ルールが不明確、アクセス管理の未整備、セキュリティ配慮のないオフィス環境等 |

冒頭で紹介した標的型攻撃は、「脅威」に分類されます。

脅威、脆弱性それぞれに対して企業としてどのような対策を取るかをしっかり検討する必要がありますね。

まとめ

何を守る必要があるのか、守るべき資産にはどんな価値があるのか、それぞれのリスクにどう対応するのか…

今日ご紹介した3点を社内で考えるところから、情報セキュリティ対策の第一歩を踏み出せます。

余談ですが、冒頭でご紹介した標的型攻撃メールを体験する「演習サービス」を行っている企業があります。

突然疑わしいメールが送られてきた時に正しい対応が出来るかを見定めるためのものですが、

従業員の誰一人として標的型攻撃にひっかからなかったという企業はほぼ聞いたことがありません。

従業員の意識改革はもちろん必要なことですが、標的型攻撃メールを送る側も手口を進化させてきます。

従業員の感覚に頼る属人的な管理ではなく、できる限りセキュリティソフトや監視サービスを活用して

仕組みの力で御社の資産を守ることをお勧めします。